Vấn đề bảo mật cho máy chủ ảo Cloud Server đang là vấn đề cần thiết và vô cùng cùng quan trọng bởi sự lộng hành và hoạt động liên tục của các Hacker mạng. Ngày nay, bất cứ sơ hở nào trong bảo mật đều được Hacker tận dụng để đưa những phần mềm độc hại vào mạng của bạn. Đáng nói hơn, những phần mềm này được cài đặt ngay lập tức và hoàn toàn tự động. Trước tình hình đó, các doanh nghiệp cần phải lựa chọn hệ thống bảo mật Cloud Server tốt nhất và sử dụng tường lửa để ngăn chặn chúng. Một khi bị phần mềm độc hại xâm nhập, các dữ liệu quan trọng, thông tin khách hàng của Doanh nghiệp có thể bị Hacker đánh cắp. Ngoài ra, chúng còn phá hủy các tập tin và các ứng dụng quan trọng. Hãy cùng maychucloud.vn cùng tìm hiểu 1 số giải pháp hạn chế nguy cơ và tăng bảo mật khi thuê máy chủ ảo qua bài viết dưới đây:

- Thay đổi mật khẩu SSH và mật khẩu đăng nhập máy chủ ngay lập tức khi khởi tạo máy chủ ảo

– Nhiều người dùng máy chủ ảo sử dụng SSH hoặc Secure Shell như là hai hình thức khác nhau để đăng nhập vào máy chủ ảo của họ từ xa. Và theo lẽ đương nhiên, cả hai hình thức này đều có những nhược điểm về bảo mật riêng của nó.

– Nếu đăng nhập vào máy chủ ảo bằng hình thức SSH thì rất có thể bạn sẽ vô hình biến mình trở thành nạn nhân của các cuộc tấn công mạng nếu như không tuân theo các quy định bảo mật an toàn.Brute-Force Attack(tấn công dò tìm mật khẩu) chính là điển hình cho mối nguy hại này. Thông thường, người dùng sẽ có thói quen sử dụng các mật khẩu đơn giản và dễ đoán để đăng nhập vào SSH. Với một số thủ thuật, hacker có thể dò tìm được những mật khẩu đó và “thản nhiên” truy cập vào máy chủ ảo của bạn để thực hiện các hành động xâm phạm. Vậy nên, chúng tôi khuyến cáo bạn nên thay đổi mật khẩu đăng nhập mặc định của SSH để đảm bảo an toàn cho máy chủ ảo của mình sớm nhất có thể nhé.

Để tùy chỉnh cổng mà SSH chạy, hãy chỉnh sửa file /etc/ssh/sshd_config. Tốt hơn hết, bạn nên sử dụng 1 cổng có số thứ tự nhỏ hơn 1024 và chưa được sử dụng cho dịch vụ nào khác. Bởi vì các cổng được sử dụng chỉ có các Root User mới có thể liên kết với chúng.

– Cổng từ 1024 trở lên là cổng mà bất cứ ai cũng có thể dùng được. Chú ý là phải luôn sử dụng SSHv2, vì SSHv1 không an toàn. Thêm nữa, bạn cần chuyển dòng #Protocol 2,1 trong file /etc/ssh/sshd_config sang Protocol 2.

- Cài đặt bảo mật Apcha cho máy chủ ảo

Truy cập một Web Cloud Server nhanh chóng và dễ dàng nhất chính là thông qua các ứng dụng trên Web Server này. Bởi vậy, việc cài đặt bảo mật Apache là hết sức cần thiết. Theo đó, sử dụng công cụ ModSecurity™ sẽ giúp bạn ngăn chặn việc sử dụng Apache vào các mục đích xấu. Bạn có thể dùng các giao diện sau đây để quản lý ModSecurity trong cPanel & WHM phiên bản 11.46 trở lên:

- Giao diện WHM’s ModSecurity™ Configuration (Home >> Security Center >> ModSecurity™ Configuration)

- Giao diện WHM’s ModSecurity™ Tools (Home >> Security Center >> ModSecurity™ Tools).

- Cài đặt phần mềm antivirut cho máy ảo

Cài đặt tưởng lửa chỉ là một phần trong quy trình bảo mật toàn diện mà thôi. Ngoài ra, chúng tôi khuyên bạn nên giám sát các tập tin đã và đang được tải lên máy chủ ảo của mình để đề phòng lỗ hổng. Đây là lý do tại sao bạn cần phần mềm chống Virus mạnh trên máy chủ ảo của mình. Cài đặt phần mềm chống Virus giúp phát hiện các hoạt động đáng ngờ và giúp bạn tránh xa các tệp nguy hiểm có thể xảy đến với máy chủ ảo của mình. Có rất nhiều phần mềm chống Virus mà bạn có thể lựa chọn, một trong số đó là ClamAV và CXS. - Liên tục update phần mềm, các phiên bản mới thường là phiên bản vá lỗi trên máy chủ ảo

– Như thường lệ, các phiên bản phần mềm luông cần phải qua quá trình nâng cấp phiên bản. Mục đích của nó để khắc phục các lỗ hổng, điểm yếu đã và đang tồn tại trên các phiên bản cũ. Nếu không, hacker có thể lợi dụng vấn đề này để thực hiện tấn công leo thang máy chủ ảo của bạn.

Gia cố hệ thống là một cách bảo mật Cloud Server khác mà bạn có thể sử dụng. Theo đó, bạn nên gắn một phân vùng /tmp riêng rẽ với tùy chọn nosuid. Điều này sẽ ép một tiến trình chạy với các đặc quyền của người thi hành nó. Sau khi cài cPanel và WHM bạn cũng cần phải gắn thư mục /tmp với noexec. Ngoài ra, cần gắn phân vùng /tmp sang một File tạm thời để chạy script /scripts/secure tmp nhằm mục đích dự phòng.

– Nếu không muốn chạy Script /scripts/secure tmp, bạn có thể tạo File /var/cpanel/version/secure tmp disabled. Để thực hiện điều này, hãy chạy dòng lệnh sau: touch /var/cpanel/version/securetmp_disabled. File này giúp Script không thể chạy trên Cloud Server của bạn. Nhưng bạn không nên vô hiệu hóa Script /scripts/securetmp.

- Phân quyền truy cập cho các máy chủ ảo

Kiểm soát quyền truy cập của người dùng là một cách bảo mật an toàn khi thuê máy chủ ảo. Bạn có quyền quyết định người dùng của mình có thể truy cập vào những khu vực nào tùy vào đặc thù công việc. Bạn có thể đặt các File Permissions khác nhau. Hoặc sử dụng các công cụ để kiểm soát quá trình khởi tạo, giao diện mạng, tệp và hệ thống tệp cùng với quyền truy cập quản lý người dùng. Giả sử, máy chủ ảo của bạn được nhiều người dùng trong công ty cùng sử dụng. Trong vai trò một quản trị viên, bạn có thể giới hạn quyền truy cập người dùng để ngăn không cho họ sử dụng tài nguyên của bạn và bảo vệ dữ liệu nhạy cảm. Chỉ một số người trong công ty mới có thể thực hiện được các thao tác đó. Điều này vô tình sẽ khiến cho máy chủ ảo của bạn trở nên an toàn hơn, hạn chế các rủi ro xảy ra. - Theo dõi lược sử truy cập các máy chủ ảo:

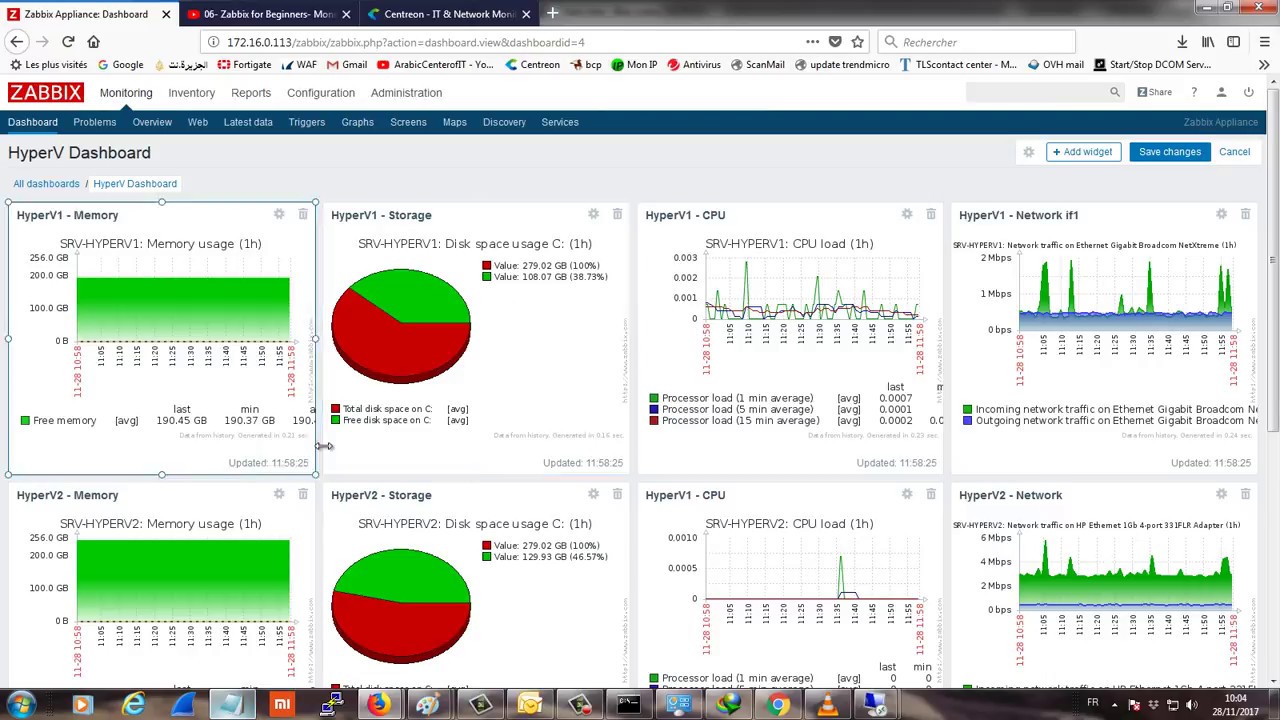

Khi chủ động theo dõi các sự kiện, bạn có thể xử lý tốt hơn nếu các vấn đề về sử dụng tài nguyên, mức lưu lượng truy cập, hoạt động của người dùng và các lỗi do phần mềm có thể xảy ra đối với máy chủ ảo của mình. - Cài đặt các ứng dụng giám sát cảnh báo 24/7/365

Cảnh báo bảo mật 24/7/365 là một cách bảo mật Cloud Server khá tốt. Bằng cách ngay lập tức thông báo khi phát hiện Server bị tấn công, cung cấp các thông tin về tình trạng tấn công, luồng tấn công sẽ giúp bạn luôn chủ động và có cách xử lý nhanh chóng, kịp thời. Việc bố trí một đội ngũ kỹ thuật có kinh nghiệm luôn sẵn sàng ứng phó và hỗ trợ 24/7 là điều hết sức cần thiết.